中转服务器面临哪些安全挑战?

在当今互联网时代,中转服务器作为一种关键的网络基础设施,承担着数据传输与网络通信的重要角色。然而,随着网络攻击手段的日益复杂化,中转服务器所面临的网络安全挑战也愈发严峻。本文将深入探讨中转服务器面临的主要安全挑战,并提供相应的防护策略和建议。

中转服务器安全挑战概览

中转服务器在信息传输过程中扮演着“中继站”的角色,它通常会成为黑客攻击的目标。以下几点是中转服务器在安全方面所面临的最为主要的挑战:

1.拒绝服务攻击(DoS/DDoS)

2.中间人攻击(MITM)

3.病毒和恶意软件的感染

4.数据窃取和隐私泄露

5.配置错误导致的安全漏洞

6.系统漏洞与软件缺陷

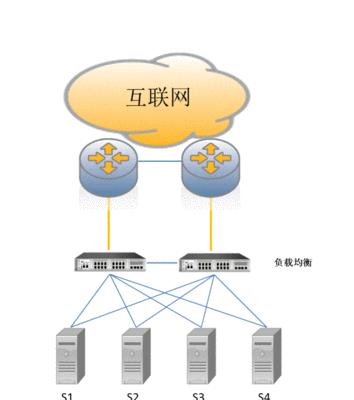

拒绝服务攻击(DoS/DDoS)

DoS攻击和其变种DDoS攻击,是目前网络上最常见也是最令人头疼的攻击类型之一。攻击者通过大量伪造的请求流量淹没中转服务器,使其无法处理正常的通信请求,从而达到让服务不可用的目的。

防护措施建议:

配置充足的带宽以应对突发流量。

安装DDoS防护硬件和软件。

使用智能流量分析,以区分正常流量与攻击流量。

中间人攻击(MITM)

中间人攻击是攻击者在通信双方之间截获并篡改数据的一种攻击方式。在中转服务器的场景下,攻击者可能会截获用户和服务器之间的信息交换,进而窃取敏感信息或对数据进行破坏。

防护措施建议:

使用加密传输协议,如TLS/SSL。

验证通信双方的身份,采用证书或密钥认证。

实施严格的网络监控和日志记录。

病毒和恶意软件的感染

中转服务器若被病毒或恶意软件感染,不仅会对其自身的运行产生影响,还可能成为进一步扩散恶意程序的源头。

防护措施建议:

安装并更新防病毒软件。

定期进行系统扫描和病毒库更新。

对进入和离开中转服务器的数据进行监控。

数据窃取和隐私泄露

中转服务器作为数据传输的中继站,存储或中继着大量敏感信息,是数据窃取者的主要目标之一。

防护措施建议:

实施数据加密策略,确保数据在传输和存储时的安全。

限制对敏感数据的访问,实施严格的权限控制。

定期进行安全审计和漏洞评估。

配置错误导致的安全漏洞

系统或网络配置的错误往往会产生安全漏洞,这些漏洞可以被攻击者利用来进行攻击。

防护措施建议:

定期审查和更新配置文件。

关闭不必要的端口和服务。

强化系统和应用的安全配置。

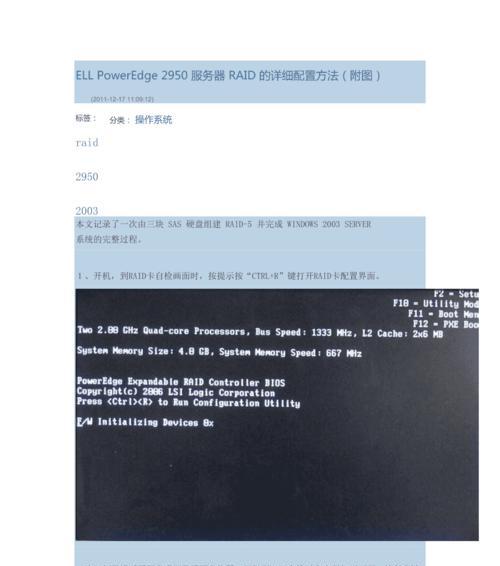

系统漏洞与软件缺陷

由于软件更新的周期和各种原因,中转服务器上的软件可能存在已知或未知的漏洞,攻击者可以利用这些漏洞执行攻击。

防护措施建议:

定期更新系统和应用软件至最新版本。

关注安全社区的通报,及时响应安全漏洞。

使用安全补丁管理和自动化工具。

结语

中转服务器作为网络通信的关键节点,其安全性直接影响网络的稳定性和信息的安全性。通过上述分析,我们了解到它所面临的挑战是多方面的,包括但不限于拒绝服务攻击、中间人攻击、病毒和恶意软件的威胁、数据窃取风险、配置错误以及系统漏洞等问题。综合采取合适的防护措施,建立多层次的安全防御体系,对于保障中转服务器的安全运行至关重要。

在防护策略实施过程中,应保持警惕,定期进行安全检查和风险评估,及时修复发现的安全漏洞。只有持续关注并应对网络安全威胁,才能确保中转服务器能够安全、稳定地为网络通信提供服务。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 3561739510@qq.com 举报,一经查实,本站将立刻删除。

- 站长推荐

-

-

如何在苹果手机微信视频中开启美颜功能(简单教程帮你轻松打造精致自然的美颜效果)

-

解决WiFi信号不稳定的三招方法(提高WiFi信号稳定性的关键技巧)

-

微信字体大小设置方法全解析(轻松调整微信字体大小)

-

提升网速的15个方法(从软件到硬件)

-

如何更改苹果手机个人热点名称(快速修改iPhone热点名字)

-

解决Mac电脑微信截图快捷键失效的方法(重新设定快捷键来解决微信截图问题)

-

如何在手机上显示蓝牙耳机电池电量(简单教程)

-

解决外接显示器字体过大的问题(调整显示器设置轻松解决问题)

-

科学正确充电,延长手机使用寿命(掌握新手机的充电技巧)

-

找回网易邮箱账号的详细教程(快速恢复网易邮箱账号的方法及步骤)

-

- 热门tag

- 标签列表